Am 26. Januar 2023 gab das US-Justizministerium (DOJ) bekannt, dass das FBI erfolgreich die Netzwerkinfrastruktur der berüchtigten Hive-Ransomware-Gruppe ausgeschaltet hat.

Die Hive Ransomware-Gruppe wurde vom FBI als eine der fünf größten Ransomware-Bedrohungen eingestuft. Sie ist für über 1.500 Angriffe auf Opfer in mehr als 80 Ländern verantwortlich und hat seit Juni 2021 über 100 Millionen US-Dollar erpresst.

Laut Ankündigung hat die koordinierte Operation mit den deutschen Strafverfolgungsbehörden und Europol "die Kontrolle über die Server und Websites übernommen, die Hive für die Kommunikation mit seinen Mitgliedern nutzt, und so Hive daran gehindert, weitere Opfer anzugreifen und zu erpressen". Auf einer der Hive-Webseiten im Darknet erschien daraufhin diese Meldung: "Das Federal Bureau of Investigation hat diese Seite als Teil einer koordinierten Strafverfolgungsaktion gegen Hive Ransomware beschlagnahmt".

Quelle: U.S. Department of Justice

Vor der Bekämpfung der Ransomware-Gruppe monatelange verdeckte Operation, bei der das FBI im Juli 2022 in die Computernetzwerke von Hive eindrang. Seitdem sich das FBI Zugang zu den Hive-Netzwerken verschafft hat, hat es über 300 Schlüssel zur Entschlüsselung an neue Opfer der Hive-Ransomware-Gruppe weltweit verteilt. “Mit legalen Mitteln haben wir die Hacker gehackt. Wir haben den Spieß umgedreht und das Geschäftsmodell von Hive durchkreuzt, indem wir potenziellen Opfern rund 130 Millionen Dollar an Ransomware-Zahlungen erspart haben,” teilte die stellvertretende US-Generalstaatsanwältin Lisa O. Monaco auf der Pressekonferenz mit. Laut US-Generalstaatsanwalt Merrick Garland umfassten die Opfer, die Entschlüsselungsschlüssel erhielten, beispielsweise ein Krankenhaus in Louisiana, das zur Zahlung von 3 Millionen Dollar aufgefordert wurde, ein texanischer Schulbezirk, der um 5 Millionen Dollar erpresst wurde, und ein Lebensmittelunternehmen, das eine Lösegeldforderung von 10 Millionen Dollar erhielt.

Ein bemerkenswerter Punkt kam von FBI-Direktor Christopher Wray. Er enthüllte, dass nur etwa 20 % der identifizierten Hive-Opfer das FBI um Hilfe baten - ein beunruhigender Indikator für die große Zahl von Ransomware-Angriffen, die nicht gemeldet werden und unbekannt bleiben.

Die Aussagen der Behörden enthüllten jedoch keine weiteren Informationen über die Personen, die hinter der Hive Ransomware-Gruppe stehen. “Wir werden unsere Ermittlungen fortsetzen und die Hintermänner von Hive so lange verfolgen, bis sie vor Gericht gestellt werden", sagte der stellvertretende Generalstaatsanwalt Kenneth A. Polite, Jr. von der Strafabteilung des Justizministeriums.

Was ist Hive Ransomware?

Hive ist eine Ransomware-Gruppe, die laut FBI zu einer der fünf größten Ransomware-Bedrohungen gehört. Das FBI gibt an, dass die Gruppe für über 1.500 Angriffe auf Opfer in mehr als 80 Ländern verantwortlich war. Nach Angaben des Justizministeriums hat Hive von seinen Opfern über 100 Millionen Dollar erpresst, seit die Gruppe im Juni 2021 erstmals beobachtet wurde. Zu den von Hive am häufigsten angegriffenen Organisationen gehören Krankenhäuser, Schulbezirke, Finanzinstitute und kritische Infrastrukturen.

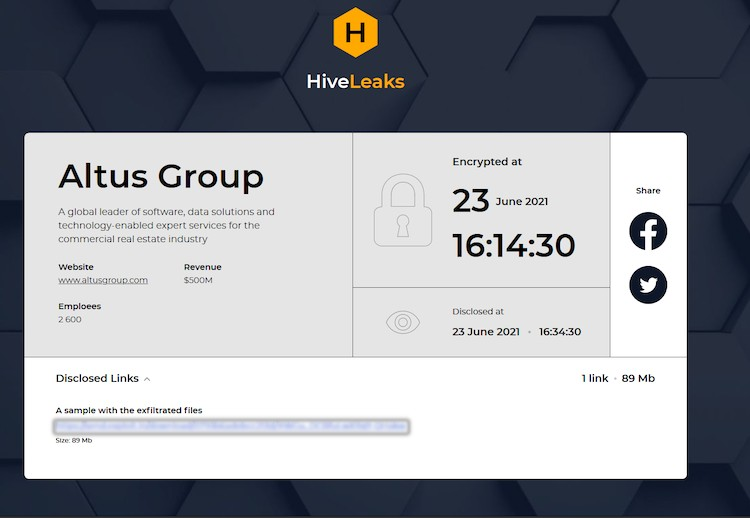

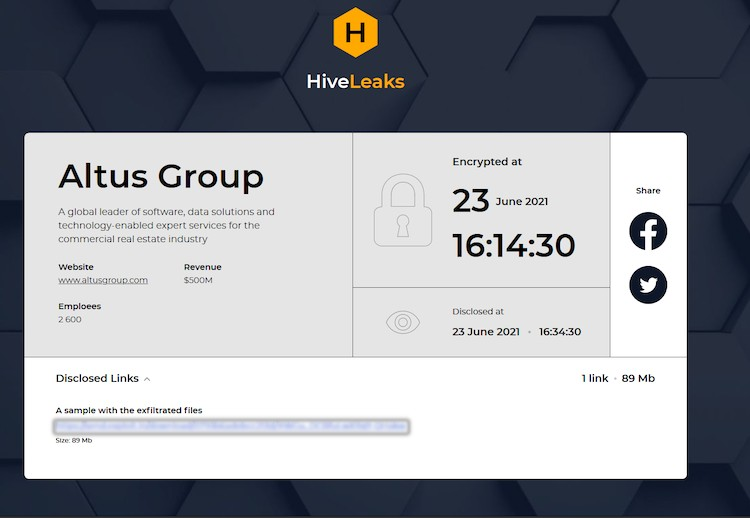

Die Hive Ransomware-Gruppe verwendet das Ransomware-as-a-Service (RaaS) Model, durch das Hive-Betreiber ihre Ransomware entwickeln und an Partner verkaufen können, um Angriffe zu durchzuführen. Bei diesem Modell erhalten die Hive-Betreiber einen Anteil von 20 % der Lösegeldzahlungen, die von den Hive-Partnern erzielt werden. Hive nutzt zudem Ransomware mit doppelter Erpressung, bei der die Angreifer zunächst sensible Daten ihrer Opfer stehlen, bevor sie sie verschlüsseln. Auf diese Weise werden die Opfer zusätzlich unter Druck gesetzt werden, das Lösegeld zu zahlen. Die Daten der Opfer, die sich weigern zu zahlen, werden auf der Hive-Webseite HiveLeaks veröffentlicht.

In einem gemeinsamen Cybersecurity Advisory der Cybersecurity and Infrastructure Security Agency (CISA) vom 17. November 2022 wird davor gewarnt, dass sich Hive-Mitglieder über mehrere Methoden Zugang zu den Netzwerken der Opfer verschaffen. Dazu gehören Single-Factor-Logins über das Remote Desktop Protocol (RDP), virtuelle private Netzwerke (VPNs) und andere Remote-Netzwerkverbindungsprotokolle, das Ausnutzen von FortiToken-Schwachstellen, das Versenden von Phishing-E-Mails mit bösartigen Anhängen und das Ausnutzen von Schwachstellen in Microsoft Exchange-Servern.

Das Threat Intelligence Center von Microsoft (MSTIC) warnte in einer Veröffentlichung vom 5. Juli 2022, dass Hive eine neue Ransomware-Variante entwickelt hat, indem sie ihren Code von Go auf die Programmiersprache Rust umgestellt haben. Ransomware-Familien, die in Rust geschrieben wurden, wie z. B. BlackCat Ransomware, werden immer beliebter, da sie auf mehreren Plattformen funktionieren und sich der Sicherheitserkennung entziehen können.

Beispiele bekannter Hive Ransomware-Angriffe

Altus Group: Am 14. Juni 2021 gab der kanadische Anbieter von Softwarelösungen für Gewerbeimmobilien, Altus Group bekannt, dass es einen Vorfall im Bereich der Cybersicherheit gegeben hat. Laut Cybernews, waren die gestohlenen Daten mit einer Stichprobe exfiltrierter Dateien, die angeblich der Altus Group gehörten, die ersten, die auf der Hive-Leak-Site auftauchten, was sie möglicherweise zu einem der ersten Opfer von Hive macht.

Source: Cybernews

Memorial Health System: Dieses in den USA ansässige gemeinnützige integrierte Gesundheitssystem wurde am 15. August 2021 Opfer eines Hive-Ransomware-Angriffs und damit eines der ersten Opfer der Gruppe im Gesundheitswesen. Der Angriff hatte fatale Auswirkungen auf den klinischen und finanziellen Betrieb, so dass dringende Operationen und radiologische Untersuchungen abgesagt werden mussten. Gleichzeitig wurden sensible, personenbezogene Daten von über 200.000 Patienten gestohlen, darunter Sozialversicherungsnummern, Namen und die Geburtsdaten der betroffenen Patienten.

MediaMarkt: Am 7.November 2021 wurde Europas größter Einzelhändler für Unterhaltungselektronik MediaMarkt Opfer eines Hive-Ransomware-Angriffs, bei dem zunächst ein astronomisches Lösegeld in Höhe von 240 Millionen US-Dollar gefordert wurde. Der Angriff legte die IT-Systeme im gesamten Unternehmen lahm. Die Mitarbeiter wurden aufgefordert, die Computer in den Geschäften nicht zu benutzen und die Kassen abzuschalten. Dadurch konnten die Kunden in dieser Zeit nicht mit Karte bezahlen oder Quittungen erhalten.

Schützen Sie sich mit ForeNova vor Ransomware

ForeNova bietet eine breite Palette von Cybersecurity-Produkten und -Dienstleistungen für Unternehmen an. Dadurch können Ransomware und alle Formen von Cyberangriffen in Unternehmen verhindert werden, erkannt werden und Unternehmen können rechtzeitig darauf reagieren.

-

NovaCommand: Sie erhalten einen Überblick über ihr Netzwerk und können Bedrohungen erkennen, die von anderen Sicherheitskontrollen übersehen werden und sich in Ihrem Netzwerk verstecken. Außerdem können Sie automatische Reaktionen auf Bedrohungen erstellen.

-

NovaIR: Unser erfahrenes Team für Cyber-Security Vorfälle unterstützt Sie bei der Eindämmung, Untersuchung und Behebung von Cyber-Angriffen sowie bei der Wiederherstellung und Sicherung Ihrer Systeme.

-

NovaMDR: Nutzen Sie einen abonnementbasierten Dienst, der moderne Cybersecurity-Technologien mit Cybersecurity-Experten für die 24/7-Überwachung Ihrer Netzwerke vereint.

.svg)

.svg)

.svg)

.svg)

.svg)